O email, uma vez que uma maravilha da comunicação moderna, tornou -se um alvo principal para os ataques cibernéticos. Com informações confidenciais fluindo livremente, as contas de email mantêm a chave para vidas pessoais e profissionais. Hacking por e -mail, o acesso não autorizado a uma conta de email, pode ter consequências. Este artigo fala sobre hackers por e -mail, exploração de métodos de prevenção, estatísticas recentes, vulnerabilidade de fornecedores específicos e a legalidade das ferramentas de hackers.

Como evitar hackers de e -mail

Embora a prevenção completa seja impossível, práticas de segurança robustas reduzem significativamente o risco de hacking de e-mail. Aqui estão algumas medidas a tomar:

Senhas Fortes

A base da segurança do e-mail é uma senha forte. Evite usar palavras de dicionário, informações pessoais ou padrões fáceis de adivinhar. Use uma combinação de letras maiúsculas e minúsculas, números e símbolos. Considere usar gerenciadores de senhas para gerar e armazenar senhas complexas.

Autenticação de Dois Fatores (2FA)

A 2FA adiciona uma camada extra de segurança ao exigir um código de verificação secundário após inserir sua senha. Esse código pode ser enviado por mensagem de texto, gerado por um aplicativo de autenticação ou entregue por meio de uma chave de segurança.

Cuidado com Phishing

E-mails de phishing são projetados para enganá-lo a revelar informações pessoais ou clicar em links maliciosos. Desconfie de e-mails com tons urgentes, erros gramaticais ou solicitações de dados confidenciais. Não clique em links ou anexos suspeitos. Verifique o endereço de e-mail do remetente antes de responder.

Mantenha o Software Atualizado

Softwares desatualizados podem conter vulnerabilidades que os hackers exploram. Atualize regularmente seu sistema operacional, cliente de e-mail e navegador da web para corrigir essas falhas de segurança.

Cuidado com Wi-Fi Público

Redes Wi-Fi públicas costumam ser inseguras. Evite acessar seu e-mail ou outras contas sensíveis em redes Wi-Fi públicas. Considere usar uma Rede Privada Virtual (VPN) para proteção adicional.

Revise a Atividade de E-mail

Revise regularmente sua atividade de e-mail para verificar tentativas de login não autorizadas ou alterações suspeitas nas configurações. Isso pode ajudar a detectar violações precocemente.

Cuidado com a Engenharia Social

A engenharia social envolve manipular usuários para revelar informações pessoais ou clicar em links maliciosos. Isso pode ser feito por meio de chamadas telefônicas, mensagens de texto ou até mesmo perfis falsos de mídia social. Desconfie de contatos não solicitados e não compartilhe informações confidenciais com pessoas desconhecidas.

É Possível Hackear Contas de E-mail do Yahoo?

Sim, é possível hackear contas de e-mail do Yahoo. Embora o Yahoo tenha implementado melhorias de segurança após uma grande violação em 2014, as contas de e-mail permanecem vulneráveis, especialmente se os usuários não adotarem práticas de segurança robustas. Aqui estão alguns pontos a serem considerados:

- Sistemas Legados: O Yahoo Mail ainda pode depender de sistemas antigos que podem ter vulnerabilidades de segurança.

- Comportamento do Usuário: Senhas fracas, reutilização de senhas em várias plataformas e cair em ataques de phishing podem tornar as contas do Yahoo vulneráveis.

- Violações de Dados: Mesmo que a segurança do Yahoo seja robusta, violações em outras plataformas onde os usuários reutilizam as mesmas credenciais de login podem expor as contas do Yahoo.

Existem Ferramentas de Hacking de E-mail Disponíveis Online?

Embora existam ferramentas que podem ser usadas para fins legítimos, como testes de penetração (hacking ético com permissão), não há ferramentas legais readily available (facilmente disponíveis) online que possam garantir o hacking de e-mail. Veja por quê:

- Medidas de Segurança: Os provedores de e-mail implementam várias medidas de segurança, incluindo criptografia e protocolos de autenticação, para dificultar o acesso não autorizado.

- Atualizações Constantes: Os provedores de e-mail atualizam constantemente seus sistemas de segurança para ficar à frente das técnicas de hacking em evolução.

- Legalidade: A distribuição de ferramentas especificamente projetadas para hacking de e-mail é ilegal.

Tenha cuidado com sites ou indivíduos que oferecem ferramentas de hacking de e-mail. Essas ferramentas podem ser malware disfarçadas de software de hacking, projetadas para roubar suas informações.

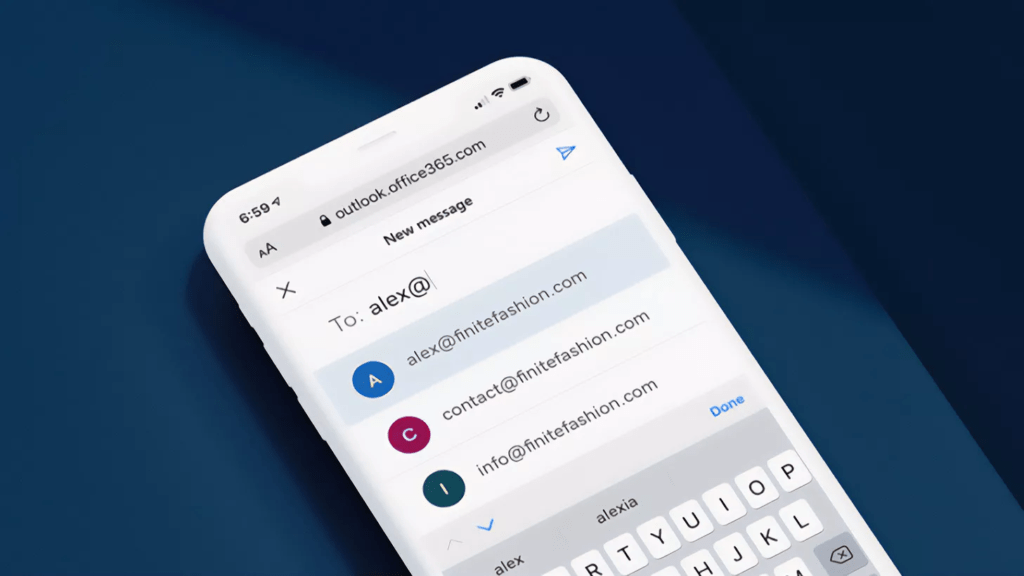

É Possível Hackear Contas de E-mail do Outlook?

O Outlook.com, um serviço de e-mail popular da Microsoft, também é suscetível a tentativas de hacking. A Microsoft investe muito em medidas de segurança para proteger as contas dos usuários. Vamos explorar os fatores que influenciam a vulnerabilidade das contas do Outlook:

- Recursos de Segurança: O Outlook oferece vários recursos de segurança, como imposição de senhas fortes, 2FA e monitoramento de atividade. Usar esses recursos fortalece significativamente a segurança da sua conta.

- Comportamento do Usuário: Assim como com outros provedores de e-mail, o comportamento do usuário desempenha um papel importante. Senhas fracas, clicar em links de phishing e software desatualizado podem deixar as contas do Outlook vulneráveis.

- Ataques Direcionados: Hackers avançados podem ter como alvo indivíduos ou organizações específicos usando técnicas sofisticadas. No entanto, esses ataques são menos comuns para usuários regulares.

- Integração da Conta da Microsoft: Seu e-mail do Outlook geralmente está vinculado à sua conta mais ampla da Microsoft. Um comprometimento de suas credenciais de conta da Microsoft também pode fornecer acesso ao seu e-mail do Outlook.

- Malware e Spyware: Malware ou spyware instalado em seu dispositivo pode roubar suas credenciais de login ou monitorar sua atividade, potencialmente comprometendo sua conta do Outlook.

Polosploits: Melhores Serviços de Hacking por e -mail

A Polosploits se destaca como uma empresa respeitável para serviços de hackers por e -mail. Eles funcionam de maneira diferente das empresas tradicionais, aproveitando uma rede global de hackers examinados. Aqui estão alguns benefícios de trabalhar com Polosploits:

- Transparência e reputação: as polosplões descreverão claramente o escopo de seu engajamento, as metodologias que eles empregam e os riscos envolvidos. A Polosploits também tem uma reputação comprovadamente positiva na comunidade de segurança cibernética.

- Concentre -se nas soluções: hackers é identificar vulnerabilidades. A Polosploits tem a capacidade de ignorar as medidas de segurança.

- Custo e valor: os serviços de hackers por email podem ser caros, mas devem fornecer um retorno valioso sobre o investimento.

É importante ter cuidado ao considerar os serviços de hackers. Algumas empresas podem exagerar suas qualificações ou prestar serviços que não são viáveis. Procure empresas como Polosploits com boa reputação e especialistas certificados na equipe.